❌ Splunk Datenverarbeitung ❌ Big Data vor der Indizierung verarbeiten und maskieren für höhere Leistung und End-to-End Datenschutz ❗

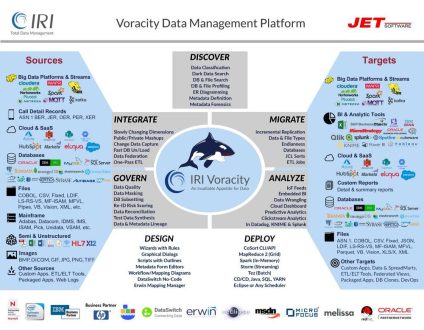

Der Vorteil ist ein nahtloser, gleichzeitiger operativer Daten-zu-Informationsfluss von der schnellen Vorbereitung und dem Schutz großer und kleiner Datenquellen durch Voracity bis hin zu den leistungsstarken Visualisierungen und dem adaptiven Response-Framework von Splunk.

In einem einzigen Durchgang durch mehrere Eingaben können Voracity-Jobs Daten für Analysen transformieren, filtern, bereinigen, neu formatieren und in ein Stadium (Wrangling) bringen und die darin enthaltenen PII für Compliance- und Datenverletzungen zu de-identifizieren!

Die Anwendung nimmt Daten, die von IRI-Jobs erzeugt werden die in den 4GL (*.cl)-Job-Skripten von "SortCL"-kompatiblen Produkten in Voracity definiert sind – einschließlich CoSort, NextForm, FieldShield und RowGen – und indexiert deren Ergebnisse automatisch in festgelegten Intervallen in Splunk.

Diese IRI-App für Splunk ist auch in der Lage, zusätzliche Befehlszeilenargumente auszuführen, die diesen Jobs zur Verfügung stehen, wie z.B. /WARNINGSON, /STATISTICS und zusätzliche /OUTFILE-Ziele.

Splunk ist ein robustes Analysetool für eine Vielzahl von Datenquellen. Splunk kann jedoch keine Dark Data auf umfassende Weise aufnehmen und es fehlt ihm an den Datenschutzfunktionen, die Compliance-orientierte Datenwissenschaftler benötigen. Mit IRI-Software und solchen Splunk-Kombinationen wie diesen können Sie noch viel mehr tun:

1. Splunk sofort mit vorbereiteten und geschützten Daten indizieren: Mit dem neuen IRI-Add-on für Splunk können Sie die extrem schnellen Datenaufbereitungs– und Schutzfunktionen von IRI Voracity aus Splunk heraus nutzen. Integrieren und maskieren Sie Rohdatensätze in einer Vielzahl von Formaten, u m sie sofort über den Speicher in Splunk-Indizes zu übertragen.

2. Unstrukturierte Datensätze für Splunk vorbereiten: Der Dark Data Discovery Wizard in der IRI Workbench GUI kann Daten in MS Office Dokumenten, E-Mail Repositories und .pdf,.rtf und.xml Dateien auf einmal suchen und strukturieren. Es kann auch forensische Metadaten über jede Datenquelle mit einem Element entdecken, das dem Suchmuster des Benutzers entspricht.

Die resultierende Flat-File enthält alle Daten (und optionale Metadaten), die Splunk leicht indizieren kann…. und sogar in der gleichen GUI mit Ihren Datenaufbereitungs- und Verwaltungsaktivitäten anzeigen kann, siehe weitere Details in unserem Blog hier.

3. Schutz der Daten für Splunk, mit oder ohne Reversibilität: Splunk hat eine Reihe von Datenverschlüsselungsszenarien identifiziert, bietet aber nicht die formaterhaltende Verschlüsselung von IRI FieldShield (einzeln verfügbar in der gleichen GUI oder als Teil eines Voracity-Abonnements), die Realismus bei der Dateneingabe oder referentielle Integrität bei der Datenabgabe gewährleistet. Verwenden Sie das IRI-Add-on für Splunk, um ein FieldShield (od er IRI RowGen Testdatengenerierung) Job-Skript auszuführen, um diese Daten in Splunk zu indizieren, wenn sie geschützt (oder produziert) sind.

Da sich die Datenschutzfunktionen von IRI auf Feldebene befinden, sind sie sicherer; wenn (im Gegensatz zu Splunk) ein Verschlüsselungscode offenbart wird, sind andere Felder mit anderen Schlüsseln oder Algorithmen noch sicher, siehe mehr Details in unserem Blog hier.

4. Senden Sie die Protokolle der IRI-Datensicherheitssoftware an Splunk: Darüber hinaus können alle statischen IRI-Datenmaskierungsprodukte – FieldShield, DarkShield und CellShield sowie die IRI Chakra Max Datenbank-Firewall für DAM/DAP und dynamische Datenmaskierung – Audit-Trail-Ausgaben erzeugen, die für Spunk Enterprise Security (ES) SIEM / SOC-Umgebungen geeignet sind.

In dem Blog-Artikel unseres Partners finden Sie ein Beispiel für Splunk ES, das die DarkShield Dark Data Suche und das Maskieren von Logs visualisiert!

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()