-

Audit Management

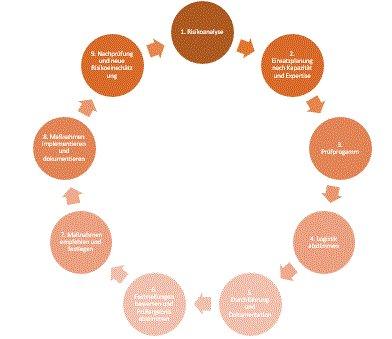

Audit Management und Tracking Auditzyklus Die Routine im Prüfgeschehen – egal, ob intern oder extern – folgt der Logik eines Kreislaufs: Dieser wird durch eine Reihe von separaten und eigenständig nutzbaren Modulen der co_suite abgebildet, die untereinander per Schnittstellen verknüpft sind. Die relevanten Eigenschaften, Bewertungen und Zugriffsrechte der Informationsobjekte (wie z.B. Risiko, Prüfgegenstand, Auditbericht, Feststellung, oder Korrekturmaßnahme) werden so an die Folgemodule, übergeben (vererbt), dass alle Aufgaben kontinuierlich und flexibel, transparent und revisionssicher abgearbeitet werden können und der Kontext nicht verloren geht. Risikoanalyse Aufgrund i.d.R. begrenzter Prüfungskapazitäten und des Gebots der Wirtschaftlichkeit muss das Prüfungsgeschehen eigene Schwerpunkte setzen. Im risikoorientierten Prüfungsansatz[1] werden diese knappen Ressourcen nach Effizienzgesichtspunkten allokiert. Dort, wo…

-

Ransomware-Angriffe abwehren

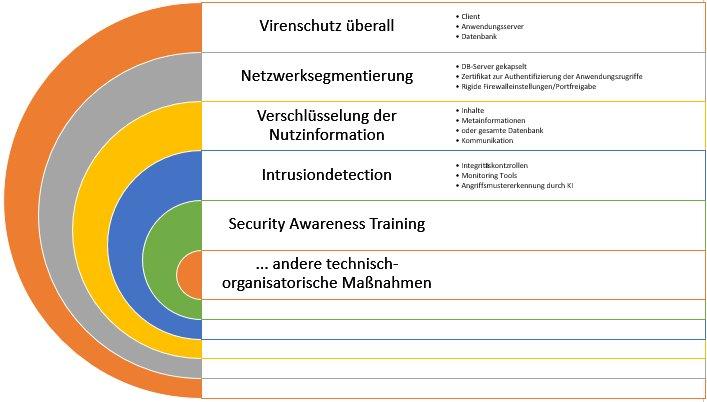

Die Häufigkeit, Variabilität, Unverfrorenheit der Angreifer und die Machtlosigkeit der Strafermittlungsbehörden haben verschiedene Angriffsszenarien zum Alltag aller IT-Abteilungen und Verantwortlichen werden lassen. Eine besonders beliebte Variante sind Ransomware Angriffe. Die Angreifer – meist gut organisierte. ausländische, kriminelle Banden erhalten durch Spam sukzessive ausgehend von einem Rechner/Device immer weiteren Zugriff auf Domänen und die Daten ganzer Organisation. Die Daten werden dann unauffällig entwendet, verschlüsselt oder beides. Durch auf die Unternehmensgröße und Wirtschaftskraft taxierte Erpressungen wird das kriminelle Potenzial dann möglichst voll ausgeschöpft. Entsprechende Tools dafür sind im Darknet leicht verfügbar. Man kann sich die Dienstleistung aber auch als Servicepaket bestellen und dabei die individuellen Anforderungen nach Persönlichkeitsprofilen, Kaufverhalten, Krankendaten, Kreditkartennummern oder…