-

Cyberangriffe – Wie viel Schutz ist möglich? (Konferenz | Online)

Digitalkonferenz We secure IT am 09.11.2022, #WesecureIT2022Cyberangriffe – Wie viel Schutz ist möglich? Ransomware-Bedrohungen, der Schutz der Kollegen im Homeoffice, zielgerichtete oder besonders schwerwiegende Attacken auf kritische Infrastrukturen treiben in diesem Jahr das Stressniveau unter Security-Verantwortlichen in unhaltbare Höhen. Deshalb stellt sich die Frage, wie viel Schutz ist möglich und muss unbedingt aufrechterhalten werden, um das Unternehmen vor großem Schaden zu bewahren. Zugleich gilt es, das Security-Personal zu entlasten und bestmöglich weiterzubilden. Die Sprecher auf dem Digitalevent We secure IT am 9. November 2022 beantworten diese Frage aus verschiedenen Blickwinkeln. Die Teilnehmer erhalten in Live Vorträgen und Live Demos aktuelles Wissen aus der Welt der Cybersecurity. In Vorträgen und Diskussionsrunden…

-

Moderne Security gestalten

Die Cybergefahren werden zunehmend größer und Unternehmen müssen ihre Security immer schneller ausbauen und erweitern, um den Angriffsstrategien der Cyberkriminellen effektiv entgegenzuwirken. IT Security hat mit Michael Veit, Security-Experte von Sophos gesprochen, um die aktuelle Lage zu bestimmen und über Möglichkeiten zu sprechen, wie Unternehmen moderne Security gestalten können. it security: Ist das Cyber-Gefahrenpotenzial wirklich so hoch oder lassen uns die Beispiele von betroffenen bekannten Unternehmen etwas zu sehr fürchten? Michael Veit: Nichts wäre mir lieber, als Entwarnung zu geben. Wir sind in einer Situation, die keineswegs vergleichbar mit den Zeiten ist, als wir alle uns noch durch einen simplen Virenscanner und eine Firewall in Sicherheit wähnen konnten. Aus Viren-Programmier-Freaks…

-

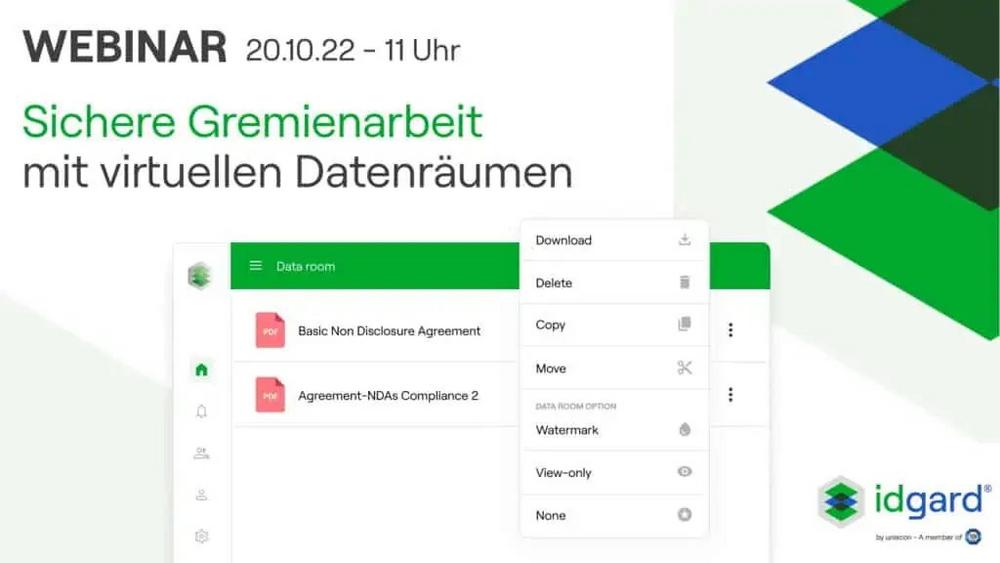

Sichere Gremienarbeit in virtuellen Datenräumen (Webinar | Online)

Führungskräfte arbeiten mit sensiblen Daten und vertraulichen Dokumenten. Höchste Sicherheit ist Pflicht. Daniela Krause-Dettmann und Andreas Glanz von der TÜV SÜD-Tochter uniscon erklären, worauf Führungskräfte bei der Wahl des Datenraum-Anbieters achten sollten. Informationen sicher und compliance-konform zu bearbeiten, abzulegen und auszutauschen – intern wie extern, remote via PC oder iPad –, ist die größte Herausforderung digitaler Gremienarbeit. Ein virtueller Datenraum bietet eine hochgeschützte Umgebung, um die Workflows gezielt zu unterstützen. Dabei lassen sich zum Beispiel Abstimmungen durchführen, Sitzungsmappen erstellen, Unterlagen annotieren, der unerwünschten Verbreitung von Dokumenten vorbeugen und Nutzeraktionen gezielt protokollieren. Erfahren Sie alle Potenziale für die digitalen Gremienarbeit und worauf Führungskräfte bei der Wahl des Datenraum-Anbieters achten sollten. Das deutschsprachige…

-

Raus aus dem Krisenmodus

Ein Gespräch über die Impulskraft von Krisen, Fortschritte in der Digitalisierung und die Notwendigkeit belastbarer Finanzzahlen für die Unternehmenssteuerung. Inspiriert durch die Herausforderungen der aktuellen wirtschaftlichen und politischen Situation und die Auswirkungen im F&A (Finance und Accounting), diskutierten Ralph Weiss (Geo VP DACH BlackLine) und Ralf Noffke (Principal Horváth) mit Ulrich Parthier, Herausgeber it management, über den Fachkräftemangel, die digitale Transformation und die Bedeutung von Blitzableitern. Das Top-Management muss Unternehmen durch unruhige Zeiten navigieren. Herr Weiss, was erleben Sie, wenn Sie mit den Verantwortlichen in den Unternehmen sprechen? Ralph Weiss: Die aktuelle Dynamik bringt einen nie dagewesenen Druck mit sich. Viele Unternehmen spüren, dass sie die Komplexität der weltwirtschaftlichen und…

-

Roadmap IT 2.0 (Konferenz | Online)

Die Zukunft hat begonnen und heißt digitale Transformation. Darunter verbirgt sich ein weites Feld, New Work, Cloud Computing, Big Data, Industrie 4.0 sind nur einige Schlagwörter. Neue Technologien eröffnen neue Chancen, Prozesse werden optimiert und Strukturen vereinfacht. Der Weg ist aber mit Herausforderungen, Risiken und Umdenkprozesse verbunden. Das Digitalevent findet heuer zum zweiten mal statt. Auch dieses Jahr beschäftigt sich unsere Roadmap IT Konferenz mit wichtigen Entwicklungen und Treiber der Digitalisierung. Die Referenten stellen einige Szenarien vor und diskutieren diese mit Ihnen. Sichern Sie sich Ihre Teilnahme und melden Sie sich an. Die Teilnahme ist kostenlos. Jetzt kostenlos anmelden 5 Themencluster: New Work Technology, New Work Unified, Digitalisierung, Cloud Computing,…

-

Data Loss Prevention

Jede Organisation hat sensible Daten. Ihrem Missbrauch oder Verlust systematisch vorzubeugen, ist das Ziel von Data Loss Prevention (DLP). Welche Maßnahmen und Lösungen sich dahinter verbergen, erläutert Anton Kreuzer, CEO bei DriveLock SE, im Interview. Schön, dass Sie sich Zeit nehmen, Herr Kreuzer. Starten wir mit einer einfachen Frage: Wozu benötigt man Data Loss Prevention? Anton Kreuzer: Von der Unachtsamkeit eines Kollegen oder einer Kollegin über die kriminelle Hackerindustrie bis hin zu Aspekten der nationalen Sicherheit: Datenverlust verursacht auf verschiedene Arten Schäden. Der Verlust geschäftskritischer Daten oder geistigen Eigentums kann einen hart erarbeiteten Wettbewerbsvorteil zunichtemachen. Verstöße gegen Gesetze wie die DSGVO oder branchenspezifische Richtlinien ziehenStrafen und Reputationsschäden nach sich. Auch…

-

Verhaltensdesign in Security Awareness Programmen (Webinar | Online)

Wie genau funktioniert menschliches Verhalten und wie kann man es modellieren? Anna Collard von KnowBe4 zeigt, wie man ein Security Awareness Programm implementiert, das Ihre Organisation effektiv und nachhaltig vor Cyber-Bedrohungen schützt. Das erfahren Sie in diesem Webinar: Wie genau funktioniert menschliches Verhalten und wie kann man modellieren? Das Zusammenspiel von Motivation, Wissen und Verhaltensänderung Praktischer Aufbau eines Security Awareness-Programms für Ransomware und Erpressungskriminalität Das deutschsprachige Webinar findet live am Donnerstag, 13.10.2022, von 11 bis 12 Uhr statt. Die Teilnahme ist gebührenfrei. >> JETZT ANMELDEN Wie genau funktioniert menschliches Verhalten und wie kann man es modellieren? Anna Collard zeigt, wie sich das Verhaltensmodell des US-amerikanischen Verhaltensforschers B.J. Fogg auf Security…

-

Data-First! Das Spannungsverhältnis zwischen Sicherheit und Produktivität (Webinar | Online)

Daten sind die wichtigsten Ressourcen eines Unternehmens. Mit zunehmender Digitalisierung werden diese jedoch auch immer anfälliger für Angriffe. Die Erpressung im Zusammenhang mit Datendiebstahl stellt eine lukrative Möglichkeit für Cyber-Kriminelle dar und kann existenzbedrohend für Unternehmen sein. Umso wichtiger ist es, über das eigene Sicherheitskonzept nachzudenken und dort anzusetzen, worauf Hacker abzielen: Ihre Daten. Vanessa Schütz verrät Ihnen im Webinar am 12.10.2022 wie Sie den Schaden minimieren können ohne dass Ihre Produktivität eingeschränkt wird. Jetzt kostenlos anmelden! Nehmen Sie an unserer Sitzung teil und erfahren Sie: Risiken, die wir in der gesamten Branche beobachten Warum es so wichtig ist, mit der Security bei Ihren Daten anzufangen Wie Sie den Aktionsradius…

-

Mit 5G Unternehmensgrenzen überwinden

Wie neue Enterprise-Netzwerke den digitalen Wandel vorantreiben und völlig neue Geschäftsmodelle eröffnen. Ein Interview mit Stefan Gutekunst, COO bei der Logicalis GmbH. Herr Gutekunst, im Endkunden-Bereich setzt der Mobilfunkstandard 5G bereits neue Maßstäbe. Warum sollten Unternehmen speziell auf Private 5G setzen? Stefan Gutekunst: Die Antwort darauf ist so einfach wie drängend. Wollen Unternehmen den Anforderungen heutiger digitaler Geschäftsprozesse und wachsender Datenmengen gerecht werden, reichen die herkömmlichen Technologien oft nicht mehr aus. Unternehmensnetzwerke müssen die nahtlose Verbindung von Menschen, Maschinen und Sensoren erlauben. Nur dann können sie als Rückgrat des Unternehmens den digitalen Wandel wirklich vorantreiben und Türen für neue Möglichkeiten öffnen. Private 5G, als speziell für Unternehmen konzipierte Lösung, setzt…

-

Modernes IT Monitoring aus Sicht eines Piloten (Webinar | Online)

Riverbed hat vor kurzem den Launch der neuen Unified Observability Plattform Alluvio angekündigt. Alluvio bereitet nicht nur Daten für Techniker für Problembehandlungen auf, sondern “übersetzt” diese in wertvolle Informationen für das Business. Erfahren Sie, wie sich die Luftfahrt von einer Sichtnavigation über Funknavigation bis hin zu modernen Satellitennavigation weiterentwickelt hat und wo moderne Observability-Lösungen in der IT schon die nächste Ära eingeläutet haben. Im Webinar am 28.09.2022 von 10 – 11 Uhr zieht Oliver Oehlenberg Parallelen eines modernen IT-Monitorings mit den Verfahren in der Luftfahrt. Darüber hinaus erhalten Sie einen Einblick, wie durch automatische Analysen, die “Nadel im Heuhaufen” sichtbar wird und Sie Ihr Unternehmen mit anderen Unternehmen vergleichen können. Jetzt kostenlos…