-

❌ Echtzeitdaten für KI-Erfolg ❌ Der unstillbare Datenhunger erfordert eine Echtzeit-Datenintegration ❗

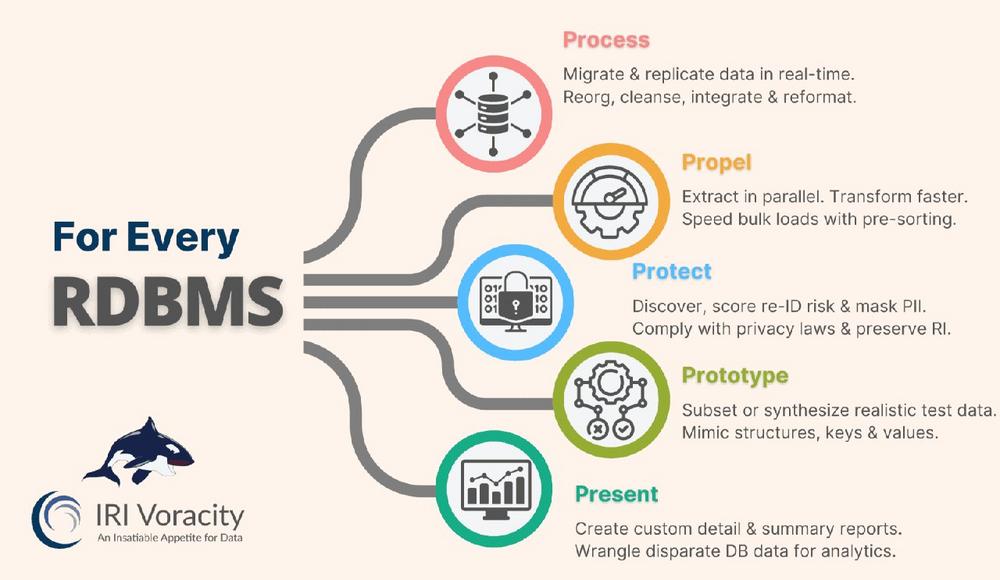

Moderne Datenintegration für die KI-Welt: Ohne die richtigen Daten ist KI wertlos – mit ihnen kann sie zum echten Game Changer werden. Gleichzeitig befähigt KI Datensysteme, Unternehmen schnell verwertbare Erkenntnisse zu liefern. Heute ist der ideale Zeitpunkt, Datenarchitekturen und Infrastrukturen auf diese neue Wechselbeziehung vorzubereiten. KI ist bereits ein zentraler Bestandteil vieler Datenmanagement-Prozesse. Laut einer Umfrage von Unisphere Research und Radiant Advisors messen 63 % der Datenverantwortlichen unternehmensweiten KI-Initiativen strategischen Wert bei. Auch die Budgets für KI-nahe Datenprojekte steigen: +17 % gegenüber der Vorjahresstudie. Der unstillbare Datenhunger der KI erfordert Echtzeit-Datenintegration, die unternehmensweit und über Partnernetzwerke hinweg skalierbar ist. Moderne Integration umfasst Technologien wie Datenstreaming, Virtualisierung, API-Konnektivität, KI-gestützte Automatisierung und…

-

❌ Synthetische Testdaten ❌ Effizientes Testdatenmanagement dank synthetischer Daten mit referenzieller Integrität ❗

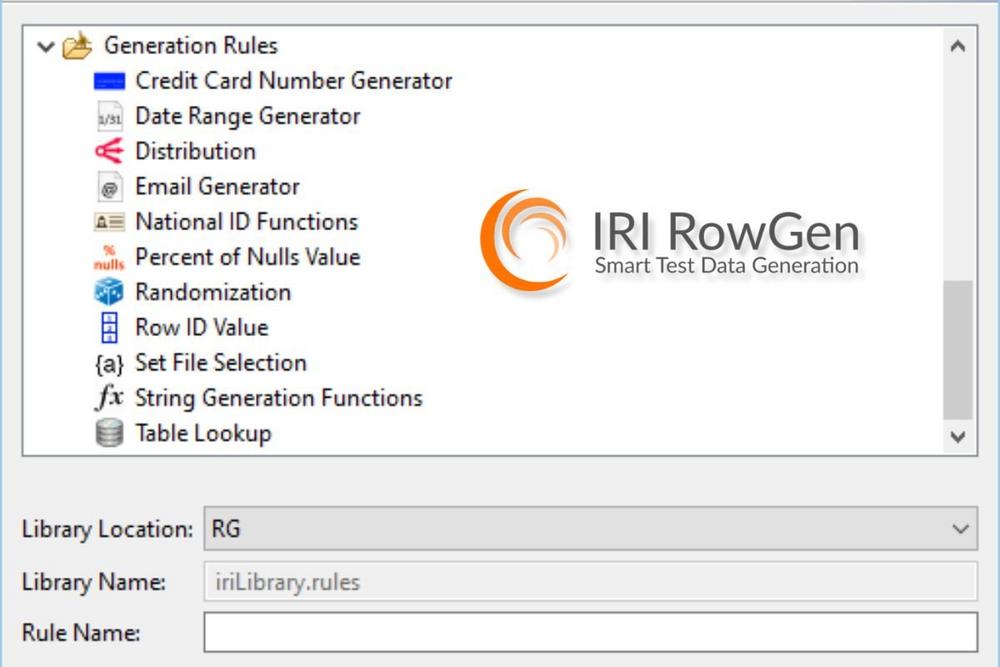

Beim Testen mit echten Produktionsdaten gehen Sie unnötige Risiken ein – mit IRI RowGen gehört das der Vergangenheit an. Die Lösung ermöglicht es, hochwertige und realistische Testdaten zu generieren, die sicher, schnell und vollständig datenschutzkonform sind. Ganz gleich, ob in der Softwareentwicklung, im QA-Umfeld oder in DataOps-Szenarien: IRI RowGen erzeugt synthetische Testdaten, die den strukturellen Aufbau und die inhaltlichen Eigenschaften Ihrer Produktionsdaten realitätsnah widerspiegeln, ohne sensible Informationen offenzulegen. Dabei lässt sich die Lösung sowohl in On-Premise- als auch in Cloud-Umgebungen problemlos einsetzen. Ein zentraler Vorteil ist der verlässliche Schutz personenbezogener und sensibler Daten. Durch anonymisierte oder vollständig synthetische Datensätze unterstützen Sie die Einhaltung regulatorischer Vorgaben wie DSGVO, HIPAA oder SOC2…

-

❌ NoSQL-Datenbanksicherheit ❌ Einheitliche PII-Maskierung für NoSQL-Datenbanken ❗

Von Logs bis JSON-Dokumenten: IRI DarkShield ermöglicht eine konsistente, plattformübergreifende Maskierung personenbezogener Daten (PII) in strukturierten, semi‑strukturierten und unstrukturierten Datenquellen. Neben Cassandra, Elasticsearch und MongoDB wird nun auch Splunk, Redis und Azure Cosmos DB unterstützt. Splunk: Analyseplattform für maschinell erzeugte Daten wie Logs und Events. Diese enthalten häufig sensible Informationen (z. B. IP‑Adressen, Benutzerkennungen oder Session-IDs). ➡️ DarkShield maskiert diese Daten gezielt, bevor sie weitergegeben, ausgewertet oder reportet werden. Redis / Redis Enterprise: Schneller In‑Memory‑Key‑Value‑Store für Caching, Sitzungsverwaltung und Echtzeitanalysen. Redis Enterprise erweitert dies zu einem Multi‑Model‑NoSQL‑Store. ➡️ PII wie Sitzungsdaten, Tokens oder Nutzerpräferenzen lassen sich direkt in Redis erkennen und maskieren, um Datenlecks zu vermeiden. Azure Cosmos DB: Vollständig verwaltete,…

-

❌ IRI CoSort für die Datenpipeline ❌ Daten schneller verarbeiten und Datenprozess schlanker gestalten ❗

In modernen Datenlandschaften entscheidet Geschwindigkeit über den Erfolg von Workflows. CoSort macht Datenpipelines schneller, effizienter und konsistenter, indem es Sortierung, Transformation und Laden großer Datensätze in einem Schritt kombiniert, die Hardware optimal nutzt und unnötige Zwischenschritte vermeidet. So werden Daten ressourcenschonend, zuverlässig und in Rekordzeit verarbeitet – für Workflows, die wirklich Schritt halten können. 1. Schnelle Datenverarbeitung: CoSort nutzt In-Memory-Verarbeitung und Multi-Threading, wodurch Sortierungen, Joins, Aggregationen und Transformationen viel schneller laufen als in klassischen ETL-Prozessen. 2. Kombination mehrerer Schritte: Anstatt Daten Schritt für Schritt zu transformieren, filtern, bereinigen oder maskieren, erledigt CoSort diese Operationen in einem Durchlauf. Das spart Zeit und reduziert die Komplexität der Pipeline. 3. Reduzierte IO-Belastung: Durch…

-

❌ KI für Signaturerkennung ❌ Schutz von sensiblen PII-Daten in unstrukturierten Dokumenten ❗

KI-basierte Signaturerkennung: In einer Welt, in der Daten den Takt bestimmen, ist der Schutz personenbezogener Informationen (PII) wichtiger denn je – nicht nur, um gesetzlichen Vorgaben gerecht zu werden, sondern auch, um Vertrauen und Glaubwürdigkeit zu sichern. Besonders schwierig wird dieser Schutz bei unstrukturierten Daten wie PDFs, Office-Dokumenten oder gescannten Unterlagen – vor allem dann, wenn handschriftliche Signaturen ins Spiel kommen. Durch die Zusammenarbeit zwischen IRI und dem KI-Anbieter DeepLobe lässt sich dieses Problem nun erstmals automatisiert lösen: Handschriftliche Unterschriften werden zuverlässig erkannt und maskiert – direkt integriert in die Datenschutzlösung IRI DarkShield. Von komplexen Dokumenten zu automatisiertem Schutz: Die aktuelle Version IRI DarkShield nutzt ein leistungsstarkes KI-Modell von DeepLobe,…

-

❌ Push & Schutz von PostgreSQL ❌ High-Speed ETL & sichere Datenmaskierung für PostgreSQL ❗

Mit den leistungsstarken, IRI-basierten Lösungen für PostgreSQL heben Sie Ihre gesamten Datenprozesse auf ein neues Niveau. Unsere Technologie wurde entwickelt, um Organisationen dabei zu unterstützen, große Datenmengen schnell, sicher und effizient zu verarbeiten – und gleichzeitig höchste Anforderungen an Datenschutz und Compliance zu erfüllen. Beschleunigen Sie Ihre ETL-Workflows, konsolidieren Sie disparate Datenquellen und vereinfachen Sie selbst komplexe Transformations- und Integrationsszenarien. Dank der integrierten Datenmaskierung schützen Sie sensible und personenbezogene Informationen zuverlässig – sowohl in produktiven Umgebungen als auch in Entwicklungs-, Test- oder Analyseprozessen. Moderne Maskierungsverfahren sorgen dafür, dass Datenschutzvorgaben konsequent eingehalten werden, ohne die Nutzbarkeit Ihrer Daten einzuschränken. Ganz gleich, ob Sie mit nativen PostgreSQL-Datenbanken oder kompatiblen Systemen wie Amazon…

-

❌ CDC beschleunigt ETL ❌ Echtzeit-Datenänderungen automatisch erfassen und sicher verarbeiten ❗

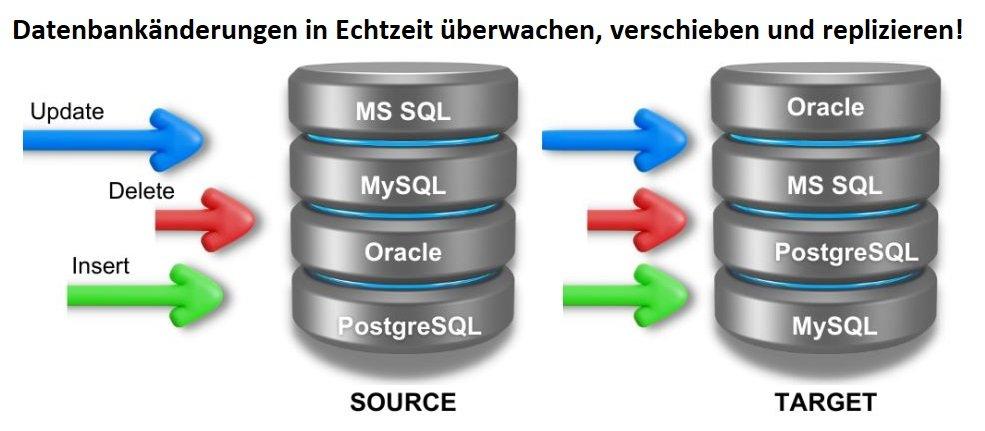

. IRI Ripcurrent: Echtzeit-Änderungen erfassen, intelligent verarbeiten und zielgerichtet verteilen! IRI Ripcurrent ist die moderne High-Performance-Lösung für Unternehmen, die Datenänderungen in Echtzeit erkennen und direkt weiterverarbeiten wollen. Während klassische CDC-Tools auf Logfiles oder verzögertes Polling angewiesen sind, liefert Ripcurrent Event-Streaming ohne Latenz – und das für relationale Datenbanken wie MS SQL, MySQL, Oracle und PostgreSQL, sobald dort Zeilen eingefügt, geändert oder gelöscht werden. Sogar strukturelle Änderungen lassen sich erkennen, sodass Sie bei Schema-Änderungen sofort benachrichtigt werden! In Kombination mit IRI Voracity können diese Änderungsdaten nahtlos genutzt werden, um Informationen inkrementell zu aktualisieren, zu maskieren, zu bereinigen, zu transformieren oder zu berichten. Ob für Echtzeit-Analytics, DataOps, Replikation oder Compliance – Ripcurrent…

-

❌ Dark Data schützen ❌ Neue Maßstäbe in der Datenmaskierung für strukturierte und unstrukturierte Daten ❗

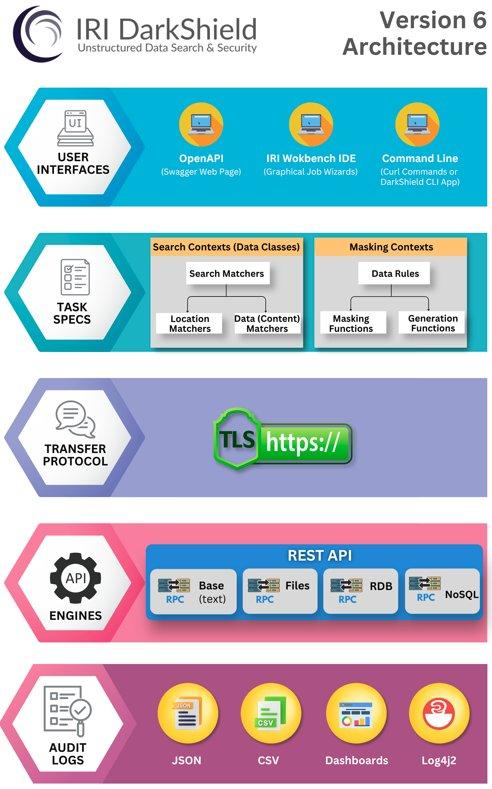

IRI veröffentlicht Version 6 des DarkShield-Tools zur Datenmaskierung, um personenbezogene Daten (PII) in den Bereichen Gesundheitswesen, BFSI (Banking, Financial Services & Insurance), KI und DevOps zu schützen! Innovative Routines International (IRI), Inc., der seit 47 Jahren führende Anbieter für Big-Data-Management und datenschutzorientierte Sicherheitssoftware, hat die nächste Version seines DarkShield-Pakets zur Datenmaskierung angekündigt. Diese neue Version schützt personenbezogene Daten (PII) in gängigen Datenquellen – sowohl on-premise als auch in der Cloud. DarkShield V6 erweitert die Funktionen der Ende 2024 veröffentlichten Version 5 deutlich, insbesondere im Bereich der integrierten Datenklassifikation und -erkennung. Erstmals 2017 eingeführt, war IRI DarkShield eines der ersten Tools weltweit zur Maskierung unstrukturierter Daten – und das erste, das…

-

❌ Seit 1978 für Big Data ❌ Effiziente In-Memory-Datenverarbeitung für effiziente Performance ❗

IRI CoSort – Performance für große Datenmengen Suchen Sie nach einer schnelleren Lösung für die Verarbeitung großer Datensätze? Dann entdecken Sie die Vorteile moderner In-Memory-Datenverarbeitung – entwickelt, um große Datenmengen effizient, ressourcenschonend und stabil zu bewältigen. Fünf zentrale Vorteile auf einen Blick: Schneller Datenzugriff: Daten werden direkt im Arbeitsspeicher (RAM) gehalten – das zeitaufwändige Nachladen von der Festplatte entfällt, und die Verarbeitung läuft deutlich schneller. Weniger I/O-Engpässe: Durch den reduzierten Zugriff auf langsame Speichermedien werden typische Flaschenhälse vermieden – Ihre Workflows profitieren von spürbar höherer Performance. Parallele Verarbeitung: Sortierung, Filterung, Aggregation und andere Schritte laufen gleichzeitig ab – ohne Einbußen bei Geschwindigkeit oder Stabilität. Skalierbar für Big Data: Auch bei…

-

❌ Hocheffiziente Datenextraktion ❌ Entladen von Milliarden Datensätzen in kürzester Zeit – ohne Auswirkungen auf Produktionssysteme ❗

Schnellere Datenextraktion – ohne Kompromisse Langsame Datenextraktion bremst Ihre Analysen? Das war einmal. Mit IRI FACT entladen Sie selbst riesige Datenmengen in Rekordzeit. Durch native Datenbank-APIs und parallele Abfragen extrahiert FACT Milliarden von Datensätzen in Minuten – ohne Produktionssysteme zu belasten. Das Ergebnis: Sofort einsatzbereite, portable Flat-Files, die bereits während der Extraktion gefiltert, sortiert und reformatiert werden. Kein zusätzlicher Aufwand für die Aufbereitung. IRI FACT bietet Ihnen: Maximale Geschwindigkeit durch Parallelisierung Integrierte Datenvorbereitung mit Filter- und Reformatierungsfunktionen Nahtlose Integration in die IRI Voracity-Plattform für durchgängige ETL-Workflows Verwandeln Sie langsame Datenprozesse in einen Wettbewerbsvorteil. Effiziente Datenverarbeitung: Unsere bewährte Software für Datenmanagement und Datenschutz vereint modernste Technologien mit über 40 Jahren Erfahrung in der…