-

Cyberangriff auf kommunalen IT-Dienstleister: Eine detaillierte Analyse

In der digitalisierten Welt von heute sind Cyberangriffe eine ständig wachsende Bedrohung, die auch vor Kommunen nicht Halt macht. Ein aktuelles Beispiel ist der weitreichende Angriff auf den IT-Dienstleister Südwestfalen-IT (SIT) in Nordrhein-Westfalen, der über 70 Kommunen betraf und zu erheblichen Störungen verschiedener Dienstleistungen führte. Die Auswirkungen des Cyberangriffs auf den IT-Dienstleister Südwestfalen-IT (SIT) Die Ransomware Akira wurde als Verantwortlicher für den Angriff auf die Systeme von SIT identifiziert. Um eine weitere Ausbreitung der Malware zu verhindern, wurden sämtliche Verbindungen des Rechenzentrums zu und von allen betroffenen Kommunen gekappt. Dies hatte zur Folge, dass die Verwaltungen keinen Zugriff mehr auf die von SIT bereitgestellten Fachverfahren und Infrastrukturen hatten, was zu…

-

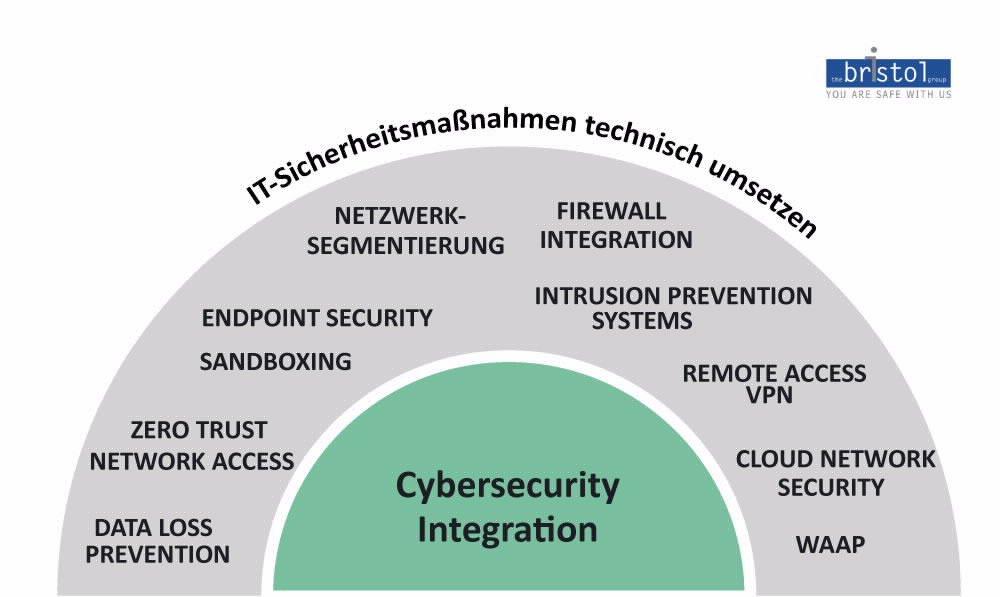

Cybersecurity-Integration schließt die Lücke zwischen Papier und Praxis

Mit der bedarfsgerechten technischen Umsetzung von IT-Sicherheitsmaßnahmen gelingt es THE BRISTOL GROUP klassische Paper-Security operativ umzusetzen und mit präventiven Maßnahmen maximale IT-Security und Resilienz in den Alltag zu integrieren. Laut einer aktuellen Umfrage der Verbands der Internetwirtschaft e. V. (eco)1 verfügen knapp zwei Drittel (63 %) der befragten Unternehmen über interne Prozesse bzw. Notfallpläne für den Fall eines Cybercrime-Vorfalls. Gleichzeitig belegen zahlreiche Untersuchungen einen kontinuierlichen Anstieg eben dieser Ereignisse und mit ihnen des Schadens, der durch Angriffe auf die IT-Infrastruktur entstehen. Ein Grund für die offensichtlich Divergenz zwischen einer Sensibilisierung für die Gefahren und der Effektivität der ergriffenen Maßnahmen besteht darin, dass es sich in vielen Fällen bei genauer Betrachtung…

-

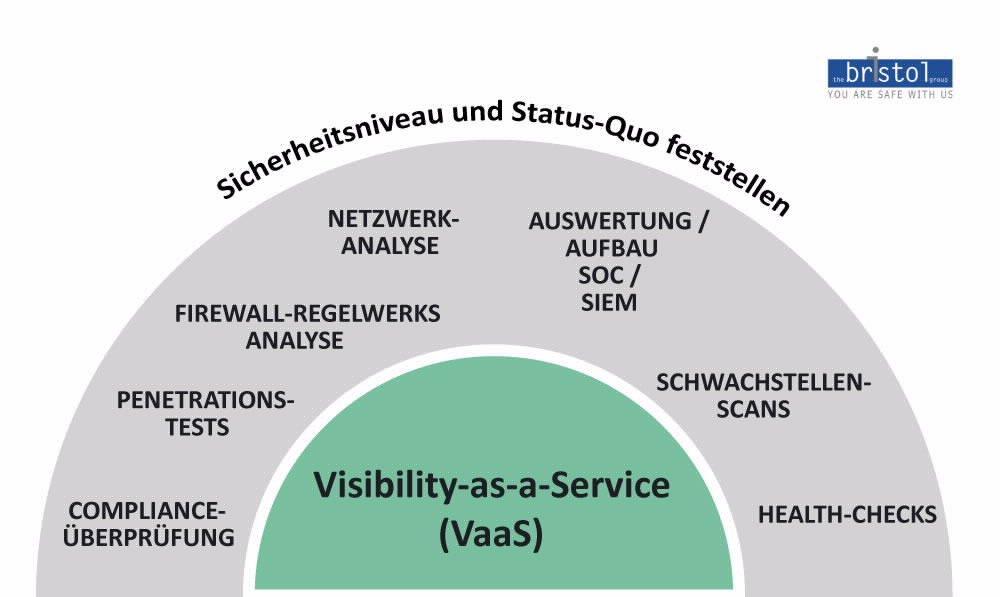

Ganzheitliche Cybersicherheit basiert auf kritischer Analyse

In der Theorie hat das Thema IT-Sicherheit in den letzten Jahren für Unternehmen massiv an Bedeutung gewonnen. Mit Visibility-as-a-Service gelingt THE BRISTOL GROUP eine zuverlässige Status-Quo-Analyse als Grundlage für die praktische Umsetzung. Milliardenschäden durch Cyberkriminalität, eine zunehmend beängstigende Bedrohungslage durch Gefährdung kritischer Infrastruktur und, aus beiden resultierend, zunehmend strenge Vorschriften für Datenschutz und Informationssicherheit – das Thema IT-Sicherheit ist im Zuge der digitalen Transformation so präsent wie nie zuvor. Das so entstandene Bewusstsein trifft in vielen Unternehmen jedoch auf fehlende Ressourcen und fachliche Defizite. Im Ergebnis beschränken viele Unternehmen ihre Aktivitäten auf die vorgeschriebene Dokumentation von Prozessabläufen, Policies und COCs, die formale Definition von Organisationsstrukturen sowie die Entwicklung oder den…

-

So findet man heute neue Fachkräfte im IT-Sektor

Mit ihrer neuen Werbekampagne möchte die BRISTOL GROUP die Aufmerksamkeit für IT Jobs steigern und im Rahmen ihres Social Recruitings neue IT Security Consultants, Vertriebsmitarbeiter, aber auch Azubis für sich gewinnen. Das Unternehmen ist schon lange für seine innovativen Services bekannt und pflegt langjährige Partnerschaften mit seinen Kunden. Bei der aktuellen Kampagne, die das IT-Unternehmen zusammen mit einer Kreativagentur mit unterhaltsamem Clip lanciert hat, steht das Social Recruiting, also die Personalgewinnung in sozialen Netzwerken ganz im Vordergrund. Gesucht werden neben motivierten und talentierten IT Security Consultants auch neue Vertriebsmitarbeiter und Azubis, die in die Welt der BRISTOL GROUP eintauchen möchten. Im Mittelpunkt der neuen Kampagne steht der junge Mitarbeiter Sebastian…

-

Wenn zwei Pioniere der IT-Security zusammentreffen. Deep Instinct und THE BRISTOL GROUP sagen Schadware den Kampf an

Ransomware, Code-Injection, Zero Day Exploits, Power-Shell-Angriffe – die Angriffe auf die IT von Unternehmen sind heute nicht nur vielfältig, sie zeichnen sich auch durch eine zunehmende Anzahl und Intensität aus und gefährden Daten und Geschäft. Die Gefahr einer Bedrohung erkennen marktführende Sicherheitsprodukte oft zu spät. Mit Deep Instincts Lösung bietet die BRISTOL GROUP ihren Kunden eine intelligente und lernende Sicherheitsplattform, mit der sich Cyberangriffe präventiv verhindern und Schäden vorbeugen lassen. Die BRISTOL GROUP ist seit 1989 am Markt und hat die Entwicklungen im Bereich IT-Security von Anfang an begleitet. Immer auf der Suche nach neuen zeitgemäßen Produkten für ihre Kunden, ist der IT-Security Advisor auf Deep Instinct gestoßen. Die Deep…

-

Hacking für Dummies. Alles was Sie schon immer über Hacker wissen wollten! (Webinar | Online)

Erleben Sie in unserer Webinar-Reihe „Hacking für Dummies“ tiefe Einblicke in unseren Workshop “Hacking Pro”. Die Webinar-Reihe besteht aus drei Webinaren und findet vom 28. April bis 30. September 2021 statt. TEIL 3: Web Application Hacking SQL-Injection am Beispiel einer realen Webanwendung Informieren Sie sich in der kostenfreien Webinar-Reihe über das Thema Hacking und erhalten Sie tiefe Einblicke aus unserem Workshop “Hacking Pro” Neugierig geworden? Dann melden Sie sich jetzt unter marketing@bristol.de oder im untenstehenden Formular an. Eventdatum: Donnerstag, 30. September 2021 10:30 – 11:30 Eventort: Online Firmenkontakt und Herausgeber der Eventbeschreibung: THE BRISTOL GROUP Deutschland GmbHRobert-Bosch-Str. 1363225 LangenTelefon: +49 (6103) 2055300Telefax: +49 (6103) 702787http://www.bristol.de Weiterführende Links Zum Event Originalinserat von THE BRISTOL…

-

Schutz vor Ransomware Angriffen. Aktuelle Geschehnisse vorbeugen mit IT-Sicherheits Basics. (Webinar | Online)

Wenn Sie über Ransomware besorgt sind, REvil oder DarkSide einen Schritt voraus sein wollen , dann sollten Sie an diesem Webinar teilnehmen! In diesem Webinar erleben Sie eine Ransomware-Attacke live und erfahren, wie Sie sich und Ihr Unternehmen schützen können. Erfahren Sie außerdem, wie Sie einen Ransomware-Angriff erkennen, was Sie tun können, um einen Ransomware-Angriff zu verhindern oder seine Auswirkungen zu verringern. Es ist nämlich keine Frage, ob Ihr Unternehmen angegriffen wird. Die Frage ist, wann es passiert: Inhalte des Webinars: Kurz und Knapp: Ransomware in 3 Minuten erklärt Aktuelle Beispiele Wie kann Ihr Unternehmen infiziert werden ? Ähnliche Angriffstypen Zero Day Exploits + Phishing kurz erklärt Best Practices: IT-Security…

-

Datensouveränität für die gesamte Supply Chain

In der Industrie 4.0 verknüpft sich die Produktion mit moderner Informations- und Kommunikationstechnik. Im Rahmen dessen werden Menschen, Maschinen und industrielle Prozesse zunehmend intelligent vernetzt. Auf diese Weise erhöht sich automatisch auch das Datenaufkommen und die dazugehörige Kollaboration. Damit einhergehend sind die Themen Datenschutz und Informationssicherheit wichtiger denn je. Sämtliche Daten müssen jederzeit sicher verarbeitet werden – sowohl aufgrund der Gesetzesvorgaben als auch hinsichtlich der steigenden Risiken durch Industriespionage. Insbesondere bei neuen, patentierten Produkten oder Prototypen gilt es, höchste Geheimhaltung zu wahren. Genau zu diesem Zweck hat die Aug. Winkhaus GmbH & Co. KG nach einer digitalen Arbeitsplatz-Lösung gesucht, mit der sich abteilungs- und standortübergreifend sowie in der gesamten Supply Chain Dokumente…

-

Stadt Walldorf: Sicherer Online-Zugang für die Bürger

Bis Ende 2022 sollen mit dem Onlinezugangsgesetz (OZG) alle Verwaltungsleistungen online zugänglich sein. Die dafür eingesetzten Webportale sind allerdings ein gefragtes Ziel für Angreifer. Kommunen müssen deshalb die Umsetzung des OZG mit geeigneten IT-Sicherheitsmaßnahmen begleiten, um ihre digitale Infrastruktur und die Daten ihrer Bürger zu schützen. Wie eine Stadt IT-Sicherheit in die OZG-Umsetzung integriert, zeigt das Beispiel der Stadt Walldorf. Die Umsetzung des OZG stellt hohe Anforderungen an die IT-Sicherheit. Die geforderte Ende-zu-Ende-Verschlüsselung und Zwei-Faktor-Authentifizierung durch den elektronischen Personalausweis reichen als Schutz vor Angreifern nicht aus. Eine Vielzahl von Angriffspunkten bleibt dabei unberücksichtigt: Beispielsweise werden spezielle Schnittstellen benötigt, um die Daten aus dem Personalausweis abzugleichen. Diese sogenannten Application Programming Interfaces…

-

Hacking für Dummies. Alles was Sie schon immer über Hacker wissen wollten! TEIL 1 (Webinar | Online)

Erleben Sie in unserer Webinar-Reihe „Hacking für Dummies“ tiefe Einblicke in unseren Workshop “Hacking Pro”. Die Webinar-Reihe besteht aus drei Webinaren und findet vom 28. April bis 23. September 2021 statt. Freuen Sie sich auf folgende Themenbereiche? TEIL 1: Informationsbeschaffung Informationsbeschaffung mit öffentlich zugänglichen Mitteln Google Suchmaschinentricks Showdown TEIL 2: Portscanning und Vulnerability Scanning Einführung in Portscanning mit Nmap Vulnerability Scanning mit OpenVAS TEIL 3: Web Application Hacking SQL-Injection am Beispiel einer realen Webanwendung Eventdatum: Mittwoch, 28. April 2021 10:30 – 11:30 Eventort: Online Firmenkontakt und Herausgeber der Eventbeschreibung: THE BRISTOL GROUP Deutschland GmbHRobert-Bosch-Str. 1363225 LangenTelefon: +49 (6103) 2055300Telefax: +49 (6103) 702787http://www.bristol.de Weiterführende Links Zum Event Originalinserat von THE BRISTOL GROUP…